تکامل مستمر تهدیدات امنیت سایبری مستلزم هوشیاری مداوم در برابر خطرات نوظهور است. یکی از تهدیدات خاص که در حال برجسته تر شدن است بدافزار کریپتو است. داده های اخیر الگوی نگران کننده ای را نشان می دهد: بیش از ۳۰۰ میلیون حمله بدافزار کریپتو در نیمه اول سال ۲۰۲۳ گزارش شده است که نشان دهنده افزایش تقریباً ۴۰۰ درصدی نسبت به مدت مشابه در سال ۲۰۲۲ است.

ارقام هشداردهنده به تغییر چشم انداز جرایم سایبری اشاره می کنند که نشان دهنده تاکید روز افزون بر بدافزار های کریپتو است. اما بدافزار کریپتو دقیقاً چیست؟ این یک نوع بدافزار است که هدف آن کنترل قدرت پردازش رایانه ها یا دستگاه ها به منظور استخراج ارز های دیجیتال است.

بدافزار کریپتو از طریق تکنیکی به نام cryptojacking به این امر دست می یابد. به طور معمول، قدرت پردازش دزدیده شده برای استخراج ارز های دیجیتال متمرکز بر حریم خصوصی مانند Monero استفاده می شود که دارای ویژگی های پیشرفته ای برای پنهان کردن تراکنش ها است و ردیابی آن را برای مقامات چالش برانگیز می کند.

با این وجود، اسکریپت اولیه cryptojacking در دسترس عموم توسط Coinhive در سال ۲۰۱۷ معرفی شد. این اسکریپت به صاحبان وب سایت این امکان را می دهد تا کد استخراج را در سایت های خود وارد کنند تا از قدرت محاسباتی دستگاه های بازدیدکنندگان خود استفاده کنند. این رویداد با افزایش حملات بدافزار کریپتو در سال های بعد، شروع یک روند رو به رشد بود.

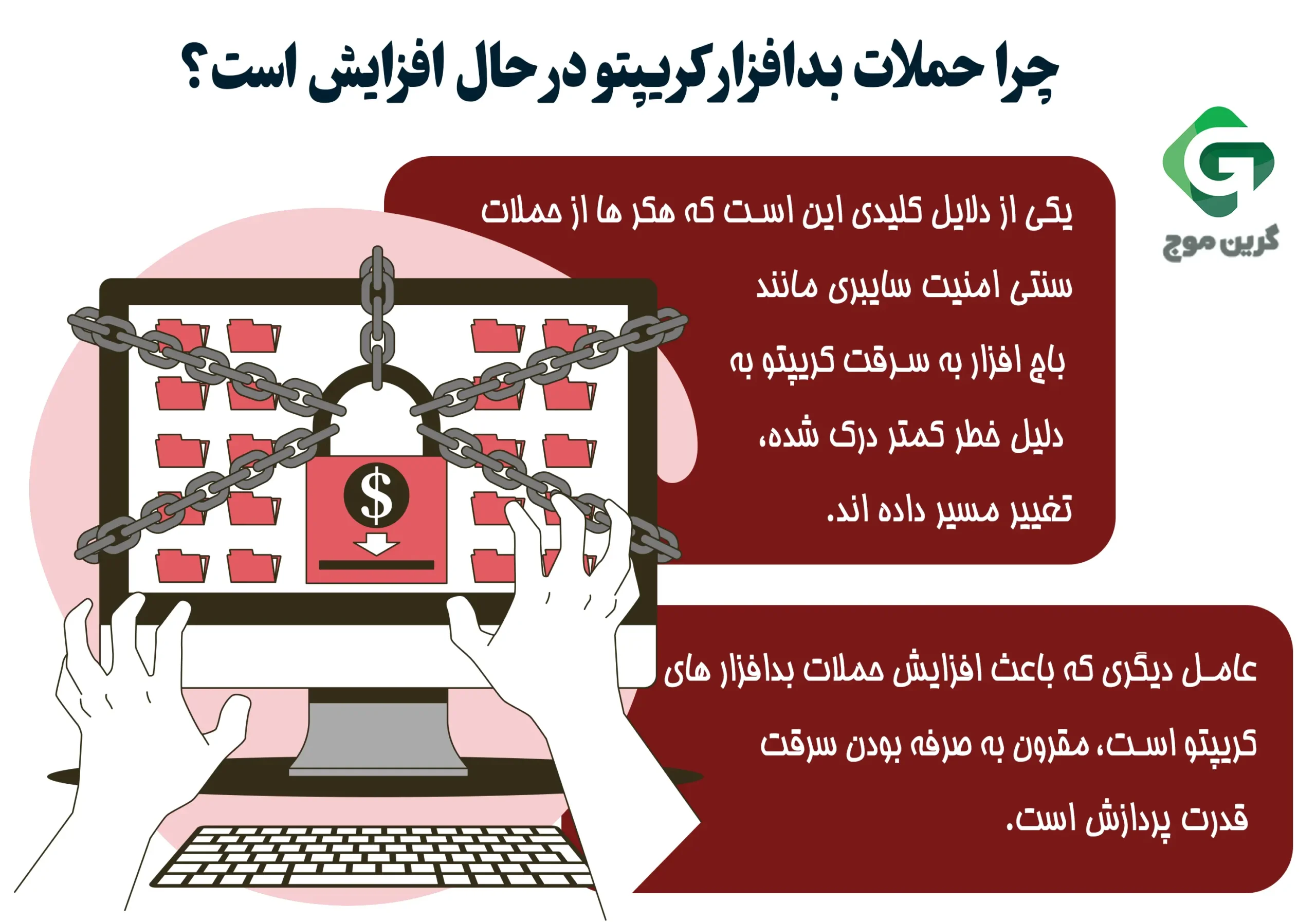

چرا حملات بدافزار کریپتو در حال افزایش است و چگونه انجام می شود؟

افزایش حملات بدافزار کریپتو را می توان به عوامل مختلفی نسبت داد. یکی از دلایل کلیدی این است که هکر ها از حملات سنتی امنیت سایبری مانند باج افزار به سرقت کریپتو به دلیل خطر کمتر درک شده، تغییر مسیر داده اند. Cryptojacking به دلیل اینکه در مقایسه با حملات باج افزار توجه کمتری را از سوی سازمان های مجری قانون به خود جلب می کند، کم خطر تلقی می شود. علاوه بر این، قانونی بودن استخراج کریپتو مبهم است و باعث می شود که عوامل مخرب بدون شناسایی آسان تر عمل کنند.

عامل دیگری که باعث افزایش حملات بدافزار های کریپتو است، مقرون به صرفه بودن سرقت قدرت پردازش است. سرقت قدرت پردازش ارزان است و سود حاصل از آن را می توان به راحتی با حداقل تلاش به پول نقد تبدیل کرد. این باعث می شود که cryptojacking به گزینه ای مناسب برای مجرمان سایبری تبدیل شود. علاوه بر این، حملات بدافزار کریپتو اغلب از آسیب پذیری های سطح پایین مانند حفره های مرورگر سوء استفاده می کنند و شناسایی آن ها را در مقایسه با بدافزار های سنتی سخت تر می کنند.

گسترش دستگاه های اینترنت اشیا (IoT) نیز در افزایش حملات بدافزار های کریپتو نقش دارد. دستگاههای اینترنت اشیا معمولاً نسبت به رایانه ها از معیار های امنیتی ضعیف تری برخوردارند، که آن ها را در معرض سوء استفاده قرار می دهد. این آسیب پذیری، دستگاه های اینترنت اشیا را به اهداف جذابی برای هکر ها تبدیل می کند و سطح حمله بالقوه را برای حملات بدافزار کریپتو گسترش می دهد.

بدافزار کریپتو در مقابل باج افزار

بدافزار کریپتو و باج افزار دو شکل متفاوت از نرم افزار های مخرب هستند. بدافزار کریپتو برای استخراج ارز های رمزنگاری شده در رایانه ها بدون اجازه طراحی شده است، در حالی که باج افزار برای رمزگذاری فایل ها و درخواست پرداخت برای رمزگشایی استفاده می شود.

حملات بدافزار کریپتو چگونه توزیع می شوند؟

در طول زمان، مجرمان سایبری روش های مختلفی را برای نفوذ به سیستم های رایانه ای با هدف راه اندازی حملات بدافزار کریپتو توسعه داده اند.

در اینجا برخی از تاکتیک های اولیه استفاده شده توسط هکر ها آورده شده است:

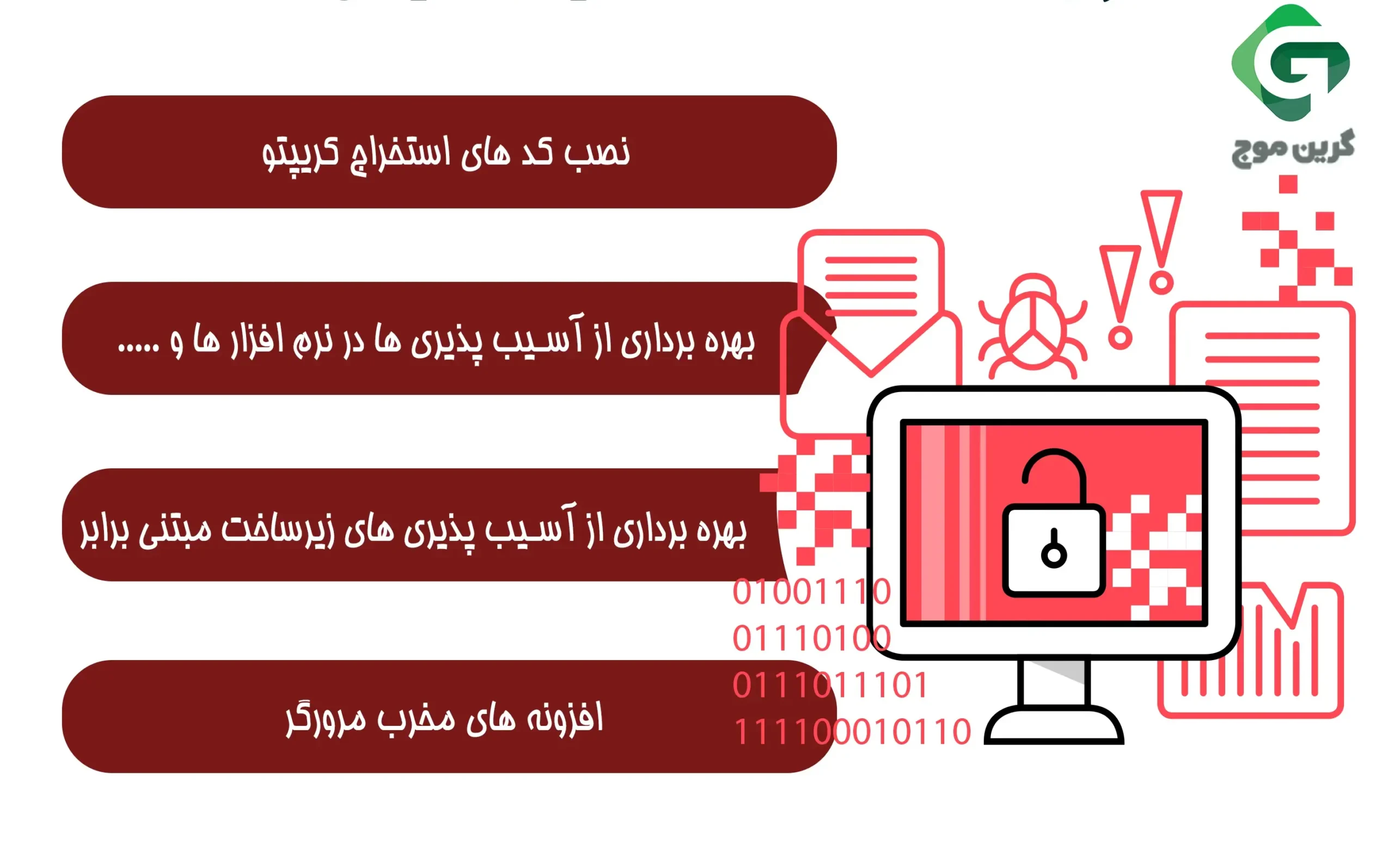

نصب کد های استخراج کریپتو

استقرار بدافزار استخراج کریپتو بر روی رایانه یک استراتژی رایج است که توسط مجرمان سایبری برای استفاده از قدرت پردازش دستگاه های در معرض خطر استفاده می شود. اغلب، مهاجمان با فریب دادن قربانیان به دانلود فایل های به ظاهر بی ضرر حاوی بدافزار استخراج کریپتو یا ترغیب آن ها به کلیک کردن روی پیوند هایی که آن ها را به وب سایت های مخربی که قصد توزیع بار های بدافزار را دارند هدایت می کنند، بدافزار را در رایانه جاسازی می کنند.

در موارد خاص، گروه های هکر بدافزار را از طریق روتر های آسیب دیده منتشر می کنند و تلاش های شناسایی و کاهش آن را چالش برانگیزتر می کنند.

بهره برداری از آسیب پذیری ها در نرم افزار ها و سیستم عامل ها

هکر ها اغلب از ضعف های نرم افزار و سیستم عامل ها برای کاشت کد استخراج کریپتو بر روی دستگاه های کاربران ناآگاه استفاده می کنند. این اغلب با بهره برداری از آسیب پذیری های شناخته شده یا استفاده از اکسپلویت های روز صفر انجام می شود. علاوه بر این، برخی از کمپین های cryptojacking برای استفاده از اکسپلویت های بارگذاری جانبی برای نصب ماژول های کریپتو که فرآیند های قانونی سیستم را تقلید می کنند، کشف شده اند. بارگذاری جانبی شامل تزریق کد تایید نشده به یک دستگاه است که امکان استقرار بدافزار های دائمی مانند بدافزار کریپتو را فراهم می کند.

بهره برداری از آسیب پذیری های زیرساخت مبتنی بر ابر

مجرمان سایبری به دلیل استفاده از ضعف های زیرساخت مبتنی بر ابر برای استفاده از قابلیت های پردازشی قابل توجه خود برای استخراج ارز های دیجیتال بدنام هستند.

در مواقعی، مرتکبین به استفاده از محموله های مخفی و بدون فایل برای انجام حملات بدافزار ارز دیجیتال روی آورده اند. این محموله ها معمولاً به گونه ای طراحی می شوند که پس از توقف بار های کاری ابری، خود را از حافظه پاک می کنند و تشخیص را چالش برانگیزتر می کنند.

افزونه های مخرب مرورگر

مجرمان گهگاه از افزونه های مرورگر مجرمانه برای انجام حملات سرقت کریپتو استفاده می کنند. برنامه های افزودنی که اغلب به دلایل معتبر به عنوان افزونه ها ظاهر می شوند، دستگاه های قربانیان را مجبور به استخراج دارایی های دیجیتال می کنند.

علائم آلودگی به بدافزار کریپتو

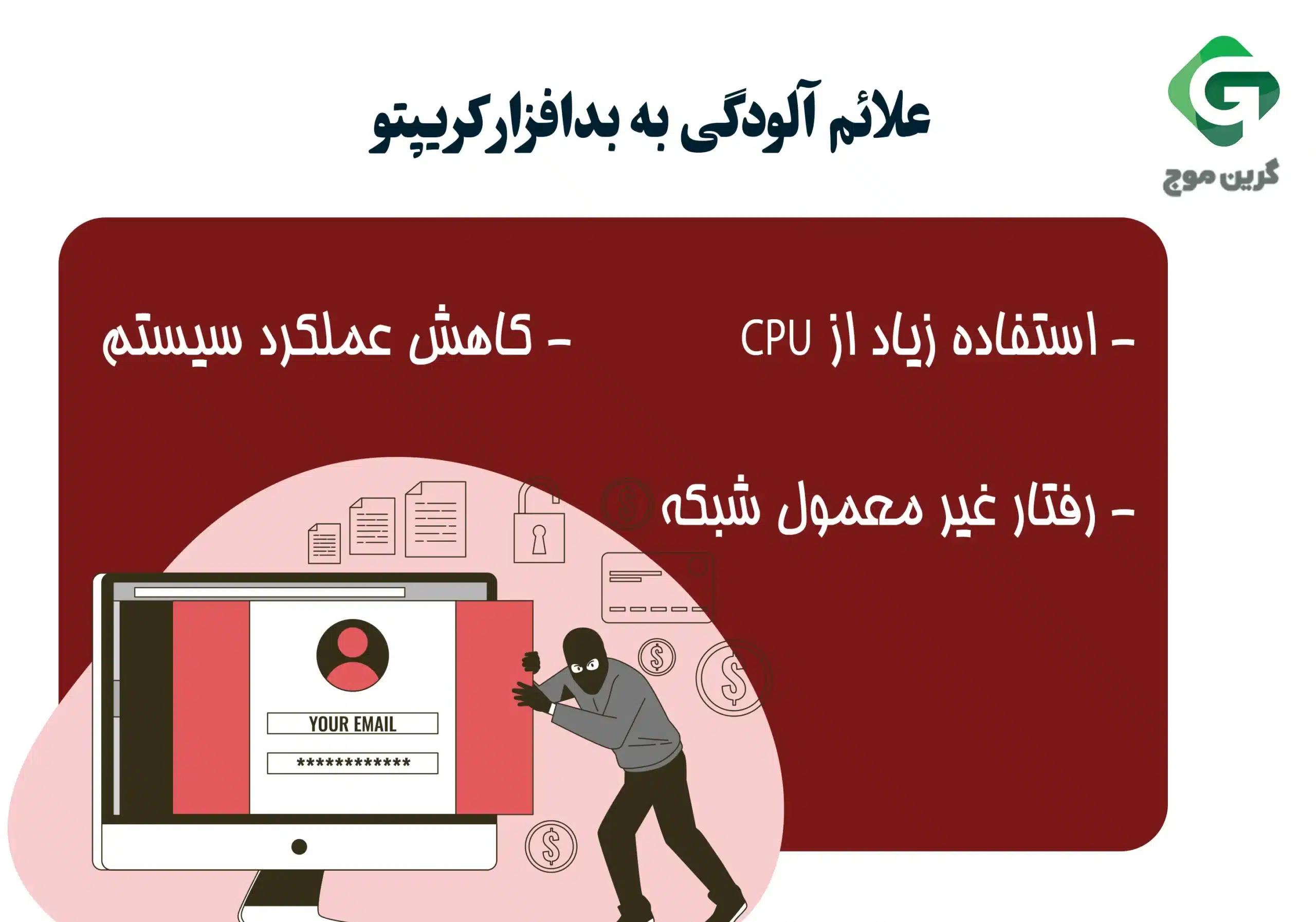

علائم بدافزار کریپتو می توانند خود را به روش های مختلفی نشان دهند، از نشانه های واضح تا نشانه های ظریف. در اینجا برخی از شاخص های کلیدی علائم بدافزار کریپتو آورده شده است:

– استفاده زیاد از CPU: بدافزار Crypto اغلب واحد پردازش مرکزی (CPU) یک کامپیوتر را هدف قرار می دهد که منجر به افزایش قابل توجهی در فعالیت CPU می شود. نظارت بر استفاده از CPU از طریق Task Manager در ویندوز یا Activity Monitor در macOS می تواند به شناسایی جهش های غیرعادی در استفاده از CPU، به ویژه در زمان های بیکاری کمک کند.

– کاهش عملکرد سیستم: اتکای شدید بدافزار های کریپتو به منابع CPU می تواند منجر به کندی قابل توجهی در عملکرد کلی سیستم شود. این می تواند با مسائل گرمای بیش از حد و افزایش مصرف برق به دلیل فشار بر CPU ناشی از عملیات استخراج ارز دیجیتال همراه باشد.

– رفتار غیر معمول شبکه: فعالیت غیر معمول شبکه، مانند اتصالات خروجی مکرر یا فرآیند های ناآشنا که منابع CPU را بیش از حد معمول مصرف می کنند، ممکن است نشان دهنده عفونت بدافزار کریپتو باشد. بدافزار کریپتو اغلب برای به روزرسانی و دستورالعمل ها با سرور های خارجی ارتباط برقرار می کند که منجر به الگو های شبکه نامنظم می شود.

محافظت در برابر حملات بدافزار کریپتو

محافظت در برابر حملات بدافزار کریپتو را می توان از طریق استراتژی های مختلفی به دست آورد. در زیر برخی از روش هایی که می توان برای جلوگیری از چنین حملاتی پیاده سازی کرد، آورده شده است.

به روز نگه داشتن سیستم عامل و نرم افزار

اطمینان از به روزرسانی منظم سیستم عامل و نرم افزار ضروری است. با به روز نگه داشتن سیستم، آخرین وصله های امنیتی نصب می شود که می تواند به جلوگیری از حملات بدافزار کریپتو کمک کند. این به این دلیل است که نرم افزار های به روز شده شانس سوء استفاده مجرمان سایبری از آسیب پذیری های سیستم های قدیمی را کاهش می دهد.

نرم افزار های آنتی ویروس و ضد بدافزار معتبر را نصب و استفاده کنید

نصب آنتی ویروس و نرم افزار های ضد بدافزار معتبر یکی دیگر از گام های مهم در افزایش دفاع امنیت سایبری در برابر بدافزار های کریپتو است. این برنامه ها برای اسکن دستگاه ها برای نرم افزار های مخرب به طور منظم و استفاده از تکنیک های تشخیص پیشرفته برای شناسایی تهدید های بالقوه، از جمله ماینر های کریپتو، طراحی شده اند. علاوه بر این، نرم افزار های برتر آنتی ویروس اغلب شامل ویژگی های اسکن بلادرنگ برای شناسایی و جلوگیری از آلوده کردن یک سیستم بدافزار کریپتو می شوند.

در مورد پیوست ها و پیوند های ایمیل محتاط باشید!

هنگام برخورد با پیوست ها و پیوند های ایمیل، باید احتیاط کرد. مجرمان سایبری اغلب از ایمیل به عنوان وسیله ای برای توزیع بدافزار از جمله بدافزار های کریپتو استفاده می کنند. برای جلوگیری از قربانی شدن در چنین حملاتی، توصیه می شود از باز کردن پیوست ها یا کلیک کردن روی پیوند های ایمیل های منابع ناشناس یا مشکوک خودداری کنید. با هوشیاری و اجتناب از ایمیل های مشکوک، افراد می توانند خطر دانلود ناخواسته بدافزار های کریپتو را در دستگاه های خود کاهش دهند.

نرم افزار را فقط از منابع معتبر دانلود کنید

اطمینان حاصل کنید که فقط نرم افزار را از منابع معتبر دانلود کنید تا خطر مواجهه با برنامه های مخرب را به حداقل برسانید. پلتفرم های معتبر معمولاً برای جلوگیری از توزیع نرم افزار های آسیب دیده تحت بررسی های امنیتی سخت گیرانه قرار می گیرند. برعکس، وب سایت های غیر قابل اعتماد اغلب فاقد این حفاظت ها هستند و ممکن است نرم افزار های حاوی بدافزار مانند بدافزار استخراج کریپتو را توزیع کنند.

از فایروال استفاده کنید

از فایروال به عنوان یک اقدام امنیتی اضافی استفاده کنید. فایروال به عنوان یک مانع محافظ بین دستگاه شما و اینترنت عمل می کند و با فیلتر کردن اتصالات ورودی و خروجی، دسترسی غیر مجاز را مسدود می کند. این لایه امنیتی اضافه شده باعث می شود که بدافزار های کریپتو آلوده به سیستم شما چالش برانگیزتر شوند.

یک افزونه ضد کریپتو را نصب کنید

نصب یک افزونه ضد رمزنگاری در مرورگر خود را در نظر بگیرید. این افزونه های تخصصی می توانند به شناسایی و مسدود کردن اسکریپت های استخراج کریپتو که عناصر مرورگر را هدف قرار می دهند، کمک کنند. برنامه های افزودنی قانونی ضد رمزنگاری معمولاً در فروشگاه های وب توسعه دهنده مرورگر رسمی یافت می شوند.

برای رویکرد شدیدتر، می توانید پشتیبانی جاوا اسکریپت را در مرورگر خود غیر فعال کنید. این اقدام از اجرای اسکریپت های رمزنگاری مبتنی بر جاوا اسکریپت جلوگیری می کند و محافظت شما را در برابر چنین تهدیداتی بیشتر می کند.

روند های آتی بدافزار کریپتو

افزایش مورد انتظار در حملات بدافزار های کریپتو نتیجه الگو های فعلی است که مجریان قانون بیشتر بر جرایم سایبری پرمخاطب مانند باج افزار و نقض داده ها تمرکز می کنند. این تغییر ممکن است مجرمان سایبری را جسور کند و منجر به افزایش حوادث سرقت کریپتو شود. مجرمان سایبری احتمالاً تکنیک های جدیدی را برای بهره برداری از آسیب پذیری ها در فناوری های نوظهور ابداع می کنند که چالش هایی را برای راه حل های امنیتی سنتی ایجاد می کند. علاوه بر این، آگاهی محدود کاربران در مورد سرقت کریپتو و خطرات آن همچنان یک مانع مهم در مبارزه با بدافزار های کریپتو است، زیرا اغلب منجر به نادیده گرفتن اقدامات پیشگیرانه و نرخ آلودگی بالاتر می شود.

سوالات متداول

چگونه بفهمم که مورد حمله بدافزار کریپتو قرار گرفته ام؟

به دلیل هدر رفتن منابع محاسباتی ناشی از cryptojacking، دستگاه ها ممکن است با سرعت کمتری نسبت به معمول شروع به کار کنند. علاوه بر این، پردازنده ها یا کارت های گرافیک ممکن است بدون هیچ دلیل مشخصی آسیب ببینند، یا ممکن است دستگاه به طور مکرر شروع به گرم شدن بیش از حد کند. درصد بالای استفاده از CPU می تواند نشانگر وجود بدافزار کریپتو باشد.

بدافزار کریپتو چیست؟

باج افزار کریپتو که به عنوان بدافزار کریپتو نیز شناخته می شود، نوعی بدافزار است که داده های دستگاه قربانی را رمزگذاری می کند و برای بازگرداندن دسترسی به داده های رمزگذاری شده، باج می خواهد. این نوع بدافزار می تواند افراد و مشاغل را هدف قرار دهد.

آیا بدافزار ها می توانند رمزارز ها را سرقت کنند؟

مجرمان سایبری این توانایی را دارند که به کیف پول های ارز های دیجیتال، حساب های صرافی یا حتی خود صرافی ها دسترسی داشته باشند تا بتوانند ارز های دیجیتال را سرقت کنند. باج افزار و کلاهبرداری نیز معمولا به عنوان روشی برای سرقت ارز های دیجیتال استفاده می شود.

چگونه از امن بودن رمز ارز خود مطمئن شوم؟

برای اطمینان از ایمنی ارز رمزنگاری شده خود، مهم است که از استفاده از رمز عبور کیف پول مشابه با رمز عبور ذخیره شده وب سایت خودداری کنید. علاوه بر این، از گرفتن اسکرین شات از کلمات اولیه خود خودداری کنید و از دانلود فایل ها از ایمیل ها خودداری کنید، مگر اینکه آدرس فرستنده تأیید شده باشد. در صورت امکان، توصیه می شود صندوق ورودی خود را در دستگاهی متفاوت از دستگاهی که برای کریپتو استفاده می شود بررسی کنید و در صورت وجود از کیف پول سخت افزاری استفاده کنید.

بدافزار چیست و چگونه آن را شناسایی می کنید؟

بدافزار که مخفف عبارت نرم افزار مخرب است، شامل هر نرم افزار نفوذی است که توسط مجرمان سایبری که اغلب به عنوان هکر شناخته می شوند، با هدف سرقت داده ها و آسیب یا تخریب رایانه ها و سیستم های رایانه ایجاد می شوند. نمونه های رایج بدافزار ها عبارتند از ویروس ها، کرم ها، ویروس های تروجان، جاسوس افزار ها، ابزار های تبلیغاتی مزاحم و باج افزار ها. شناسایی بدافزار شامل استفاده از آنتی ویروس و نرم افزار ضد بدافزار برای اسکن و شناسایی هر گونه برنامه یا فایل مخرب روی یک دستگاه است.